전 세계 사이버 공격의 핵심 표적이 개인 사용자에서 기업으로 옮겨가면서 네트워크 장비나 서버 취약점을 직접 공략하는 사례가 급증한 것으로 나타났다.

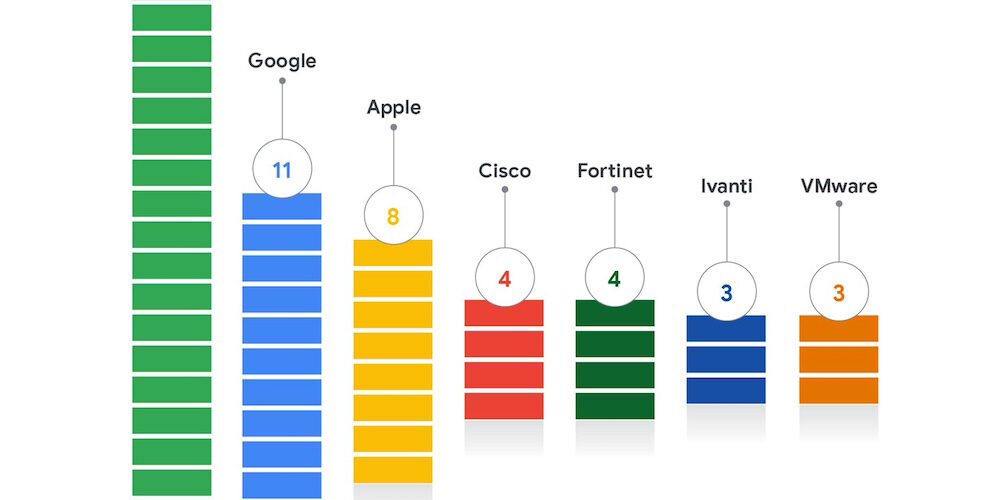

구글 위협정보그룹(Google Threat Intelligence Group, GTIG)이 2025년 발생한 90건의 제로데이(Zero-day) 공격을 분석한 보고서에 따르면, 공격 대상뿐 아니라 공격 주체에도 큰 변화가 포착됐다.

과거에는 주로 특정 국가의 지원을 받는 해커 조직들이 제로데이 공격을 주도했으나, 이번 조사에서는 처음으로 상업용 감시 소프트웨어 제작 업체(CSV)에 의한 제로데이 공격 사례가 국가 지원 해커 그룹의 공격 사례를 넘어섰다. 이는 민간 업체를 통해 해킹 기술의 상품화가 가속화되면서 누구나 강력한 공격 수단을 손에 넣을 수 있는 국면에 접어들었음을 시사한다고 보고서는 분석했다.

제로데이 공격, 기업의 보안 사각지대 조준

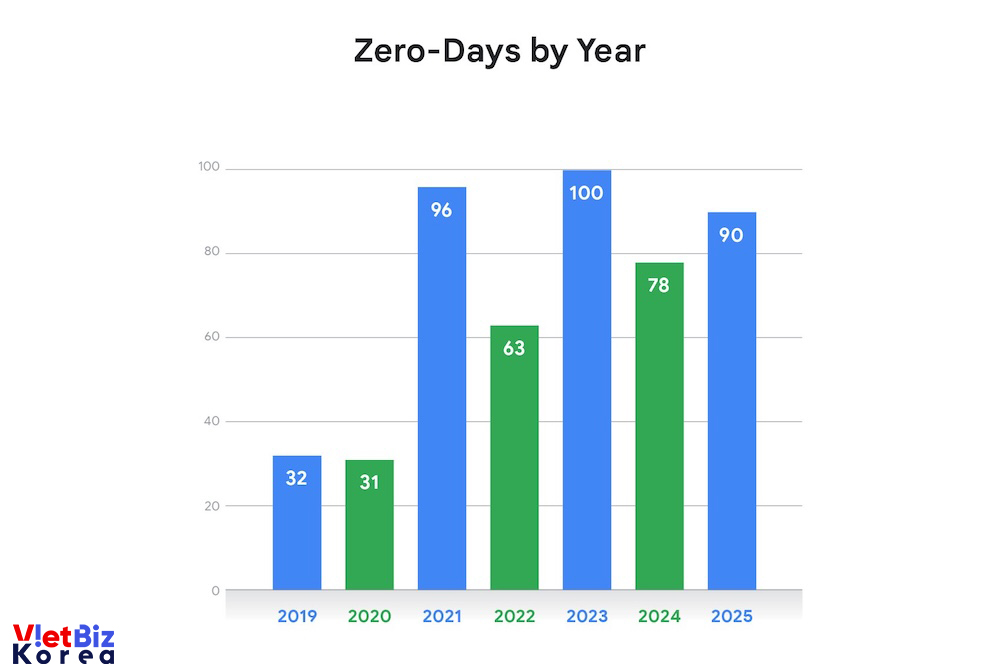

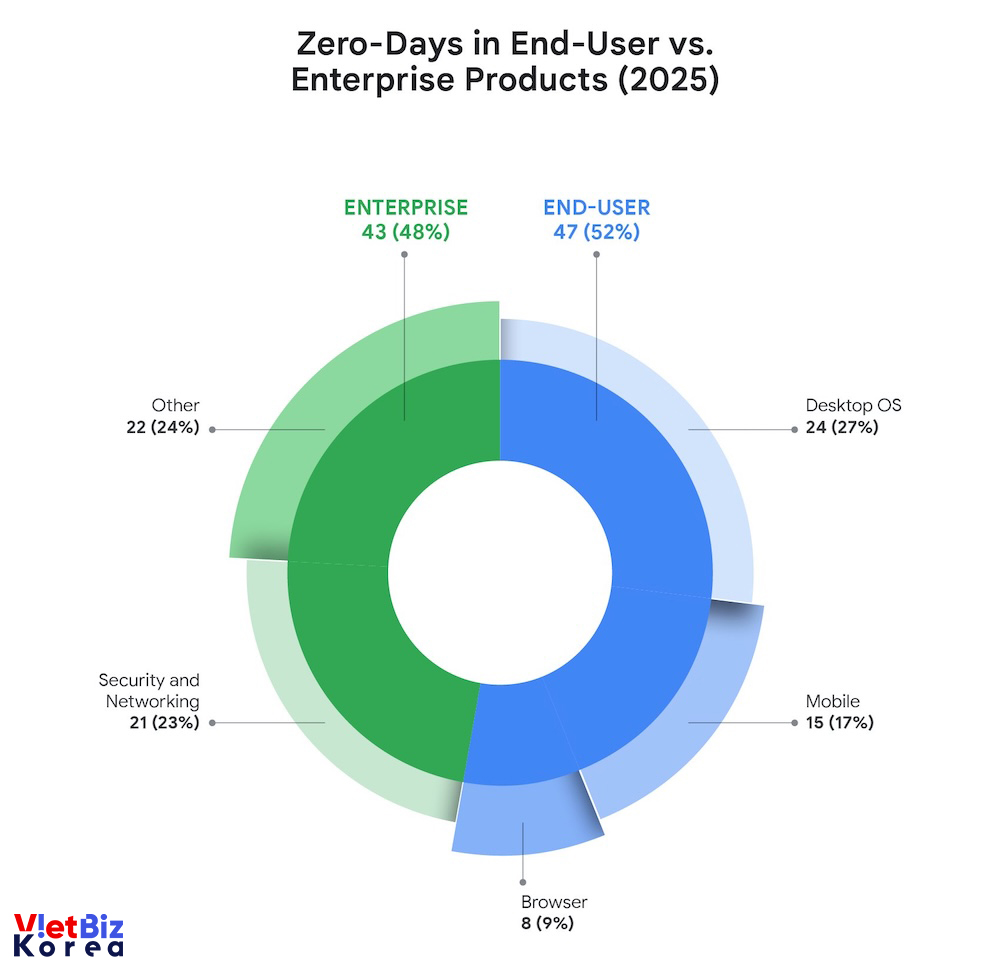

2025년에 발생한 제로데이 취약점 공격 사례 90건은 역대 최고치였던 2023년(100건)보다는 적지만, 2024년(78건)보다 늘었다. 이 가운데 약 절반(48%)이 기업용 기술을 겨냥했다. 공격자들은 엔드포인트 탐지·대응 기술이 부족한 보안·네트워킹 도구, 그중에서도 에지(Edge) 디바이스를 집중적으로 공략했다. 엔터프라이즈 공격의 증가 추세는 2024년부터 시작됐으며, 2025년에 취약점의 개수와 비율 모두 역대 최고치를 기록했다.

CSV-스파이웨어 활동 기승

상업용 감시 소프트웨어 제작 업체(CSV)에 의한 제로데이 공격이 기존 국가 지원 사이버 스파이 그룹보다 더 많이 발생했다. 이는 제로데이 공격 수단의 접근 권한이 더 넓은 대상으로 확대되고 있음을 시사한다고 보고서는 진단했다.

중국 연계 사이버 스파이 그룹은 2025년에도 가장 왕성한 활동을 보인 국가 지원 공격자로 파악됐으며, 장기적인 네트워크 거점 확보를 위해 에지 디바이스에 집중했다. 반면 북한 연계 위협 그룹은 2024년 5건의 제로데이 공격 사례가 확인됐으나, 2025년에는 감지되지 않았다.

AI가 앞당긴 보안 전쟁

올해는 인공지능(AI)이 공격자와 방어자 간 경쟁을 더욱 가속화할 것으로 보고서는 전망했다. AI는 정찰, 취약점 발견, 공격 코드 개발 속도를 높일 것이며, 이는 방어자들이 제로데이 공격을 탐지하고 대응하는 데 더 큰 압박으로 작용할 것이라고 내다봤다. 방어자들은 이에 맞서 AI 에이전트를 활용해 보안 결함을 선제적으로 찾고 패치 작업을 강화함으로써, 취약점이 악용되기 전에 이를 무력화하는 데 집중할 것으로 예상된다고 덧붙였다.

제로데이 공격의 새로운 패러다임

일부 스파이 그룹이 기업의 소스 코드와 독자적인 개발 문서 같은 지식재산을 탈취하는 행위가 단순한 정보 유출을 넘어 피해 기업의 소프트웨어와 고객을 겨냥한 새로운 제로데이 무기 개발로 이어지면서 장기적인 위협으로 부상하고 있다고 보고서는 진단했다. 공격자들이 탈취한 소스 코드를 분석해 해당 소프트웨어의 또 다른 제로데이 취약점을 찾아내고, 이를 다시 공격에 활용하는 악순환 구조를 만들고 있다는 분석이다.

중국 연계 스파이 그룹의 소행으로 파악되는 2025년 브릭스톰(Brickstorm) 악성코드 캠페인은 바로 이 같은 제로데이 공격의 새로운 패러다임을 보여주는 사례라고 보고서는 전했다.

댓글 작성